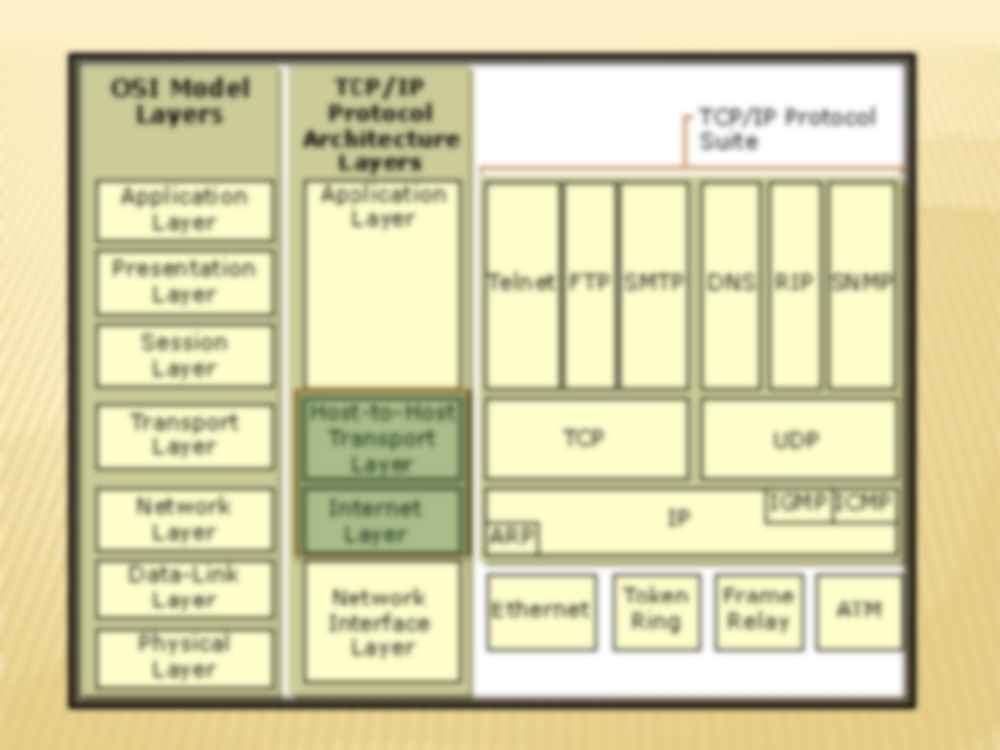

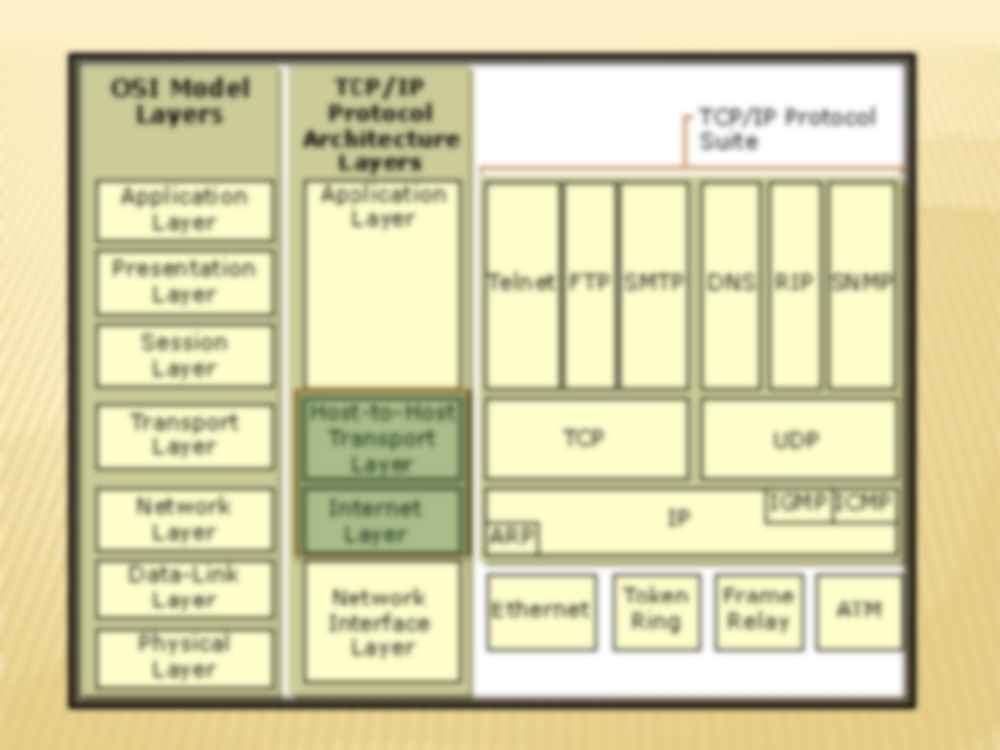

Warstwy TCP/IP aplikacji - dostarcza protokoły zdalnego dostępu i współdzielenia zasobów. Aplikacje: FTP, SMTP, HTTP i wiele innych znajdują się i działają w warstwie aplikacji. "host-z-hostem„ - obejmuje dwa protokoły: protokół sterowania transmisją (TCP – Transmission Control Protocol) i protokół datagramów użytkownika (UDP – User Datagram Protocol). internetu – definiuje pakiety, definiuje schemat adresowania IP, kieruje pakietami, dokonuje fragmentacji i ponownego składania przesyłanych danych. UMIESZCZENIE TCP/IP W RAMCE ETHERNET Adres odbiorcy Adres nadawcy Protokół Dane Suma kontroln a Długość Protokół Suma kontrolna IP nadawcy IP odbiorcy Dane Adres TCP nadawcy Adres TCP odbiorcy SEQ ACK Dane Pakiet warstwy IP Pakiet warstwy TCP FORMAT PAKIETU TCP Port źródłowy – informuje odbiorcę, na którym porcie nadawca prowadzi wymianę informacji, Port docelowy – numer portu odbiorcy, na podstawie którego podejmuje on decyzję o przesłaniu pakietu do odpowiedniego zadania, Numer sekwencyjny – pozycja, jaką zajmuje w przesyłanym strumieniu danych pierwszy bajt danych tego pakietu; pozwala stwierdzić, czy nie nastąpiło zagubienie lub zduplikowanie pakietu – powinien on wskazywać na pozycję następnego bajtu po ostatnio odebranym, Numer potwierdzanego bajtu – numer o jeden większy od numeru sekwencyjnego ostatnio odebranego bajtu; ważny tylko jeżeli znacznik ACK jest ustawiony (patrz pole Znaczniki), Długość nagłówka – ilość 32-bitowych słów stanowiących opisywany tu nagłówek, Zarezerwowane – bity o wartości stałej równej zeru; przewidziane do wykorzystania w przyszłości, Znaczniki – sześć bitów służących do oznaczania specjalnych funkcji pakietu: URG – oznacza, że pakiet zawiera tzw. pilne dane, ACK – potwierdzenie, PSH – funkcja Push , RST – oznacza natychmiastowe przerwanie połączenia, SYN – używany przy nawiązywaniu połączenia, oznaczający jednocześnie synchronizację numerów sekwencyjnych nadawcy i odbiorcy, FIN – zakończenie połączenia, Rozmiar okna – podaje odbiorcy danego pakietu, ile bajtów może on wysłać nie oczekując na potwierdzenie; ważne tylko gdy ustawiony znacznik ACK, Suma kontrolna – 16-bitowa, dotyczy całego segmentu, służy do sprawdzania poprawności transmisji, Wskaźnik do pilnych danych – wskazuje na pierwszy oktet następujący po bloku danych pilnych; ważny jedynie gdy ustawiony znacznik URG,

(…)

… przy wykorzystaniu protokołu IPv4, gdzie na podstawie

adresu IP odnajduje sprzętowy adres MAC. ARP jest wykorzystywane w takich

technologiach LAN jak Token Ring, FDDI, 802.11 oraz w technologiach sieci

rozległych, jak IP over ATM.

W przypadku sieci wykorzystujących adresację MAC oraz protokół IP w wersji 4 ARP

przyporządkowuje 32-bitowe adresy IP fizycznym, 48-bitowym adresom MAC

(przypisanym m.in. do kart…

…)

1. Karta sieciowa w komputerze źródłowym wysyła zapytanie ARP: Kto ma adres IP

192.168.1.34?

2. Karta sieciowa w komputerze crackera o adresie MAC 00:C0:DF:01:AE:43 wysyła odpowiedź:

Hej to ja!

3. W komputerze nadawcy do dynamicznej tablicy ARP trafia wpis: IP 192.168.1.34 -> MAC

00:C0:DF:01:AE:43.

4. Wszystkie pakiety z docelowym adresem IP 192.168.1.34 są przez warstwę łącza danych

tłumaczone na pakiety z docelowym adresem MAC 00:C0:DF:01:AE:43 i trafiają do

komputera crackera.

5. Karta sieciowa w komputerze crackera wysyła pytanie: Kto ma adres IP 192.168.1.34, żeby

wiedzieć kto naprawdę powinien dostać przechwycone pakiety.

6. Karta sieciowa w komputerze docelowym o adresie MAC 00:07:95:03:1A:7E wysyła

odpowiedź: Hej to ja!

7. Wszystkie pakiety z docelowym adresem IP 192.168.1.34 cracker…

… są przychodzące pakiety. W tym celu protokół obsługuje

tzw. porty.

W każdym pakiecie TCP informacja o źródłowym i docelowym adresie IP

uzupełniona jest o numer źródłowego i docelowego portu, będący liczbą 16bitową, co daje zakres 0-65535. Numery portu nie wpływają na to, do

którego urządzenia pakiet zostanie dostarczony, ale są analizowane przez

to urządzenie i na tej podstawie przekazywane do zadania…

… przez

router, a gdy osiągnie zero, datagram jest usuwany; ma na celu zapobieganie niekończącemu się

przesyłaniu datagramów, które uległy zapętleniu; licznik powinien być tak ustawiony, aby przy

prawidłowej pracy sieci nie zdążył osiągnąć zera przed dostarczeniem datagramu do celu,

Protokół – kod oznaczający protokół wyższej warstwy, którego dane zawarte są w polu danych tego datagramu; mogą

być to protokoły…

... zobacz całą notatkę

Komentarze użytkowników (0)