To tylko jedna z 6 stron tej notatki. Zaloguj się aby zobaczyć ten dokument.

Zobacz

całą notatkę

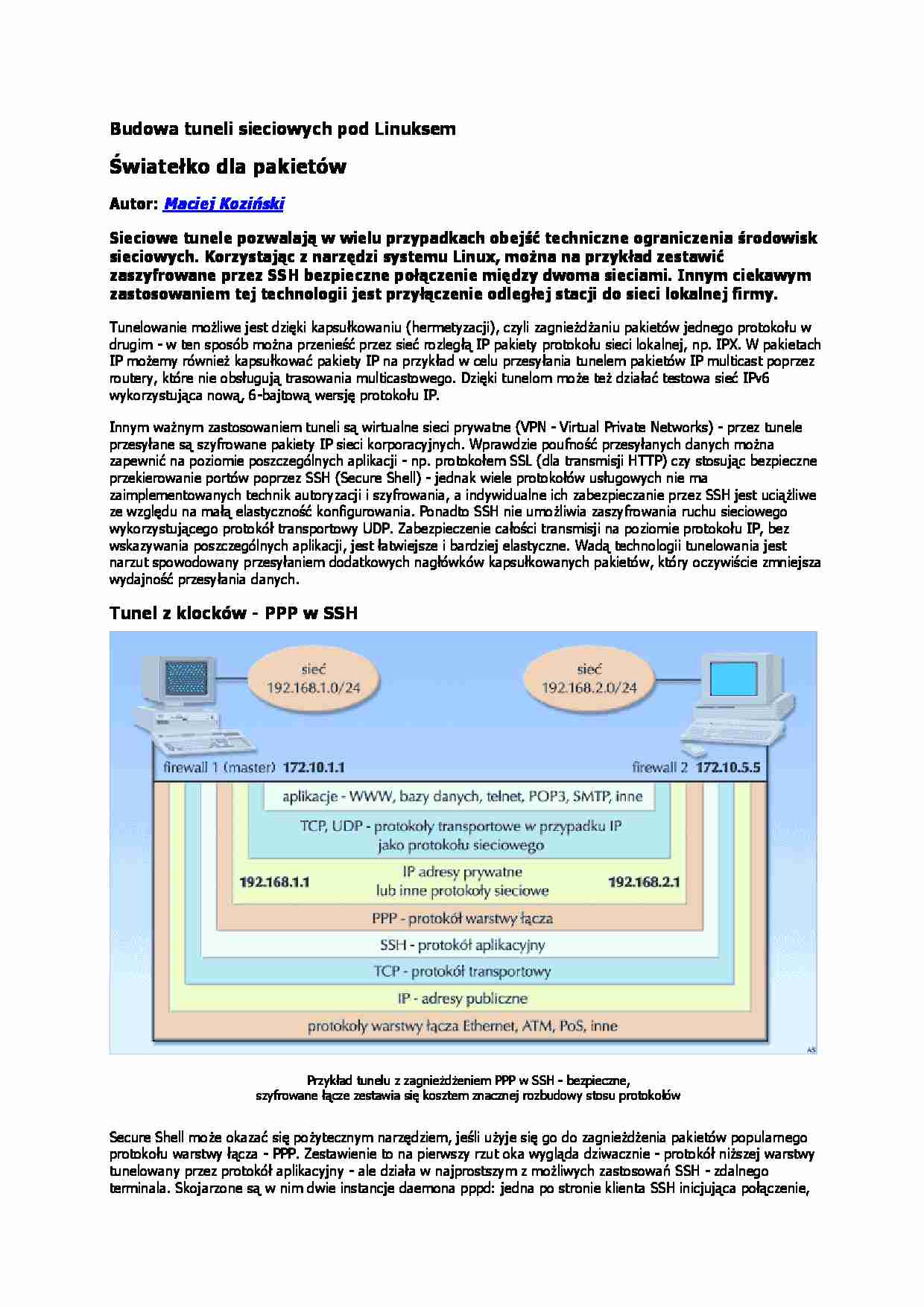

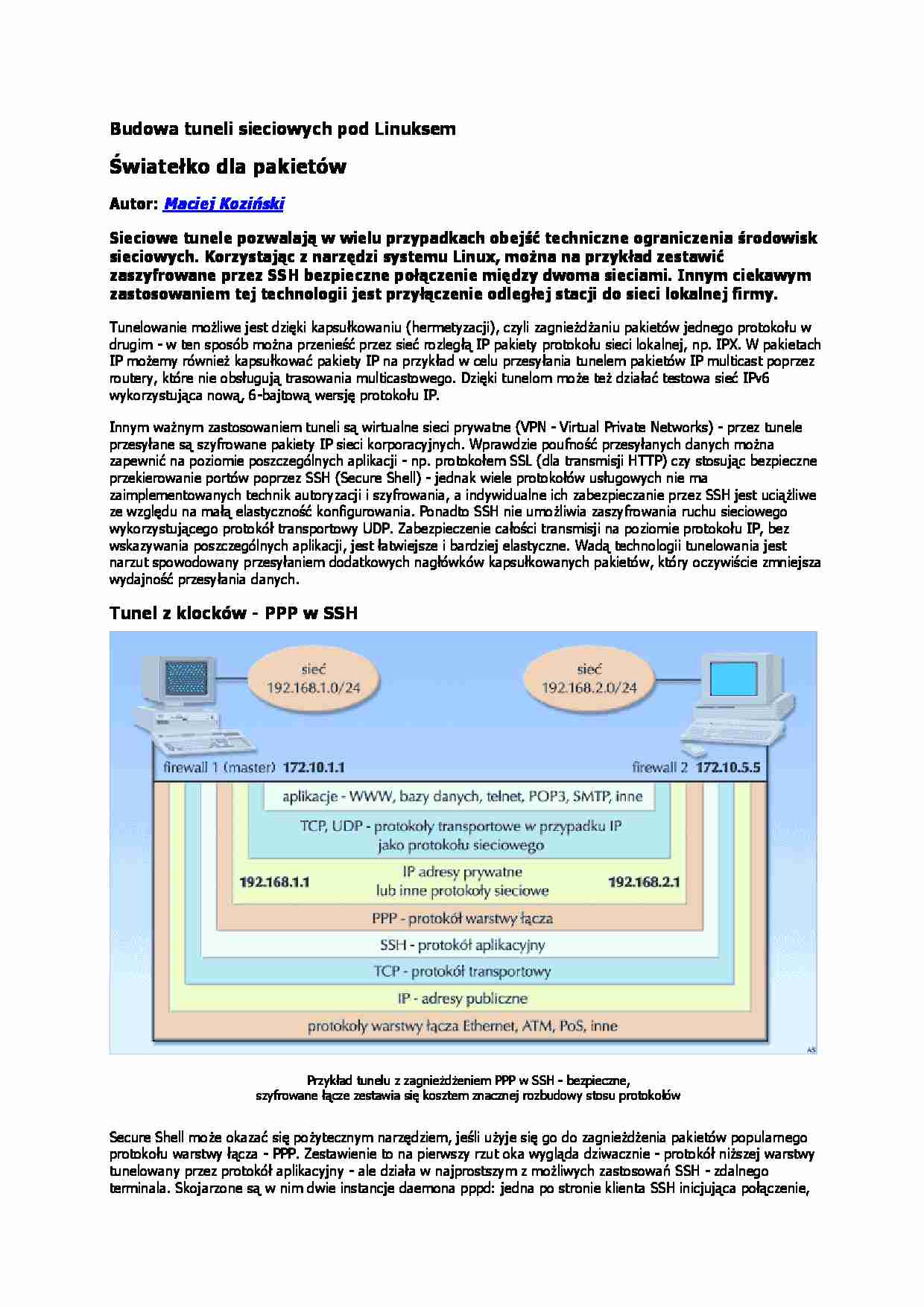

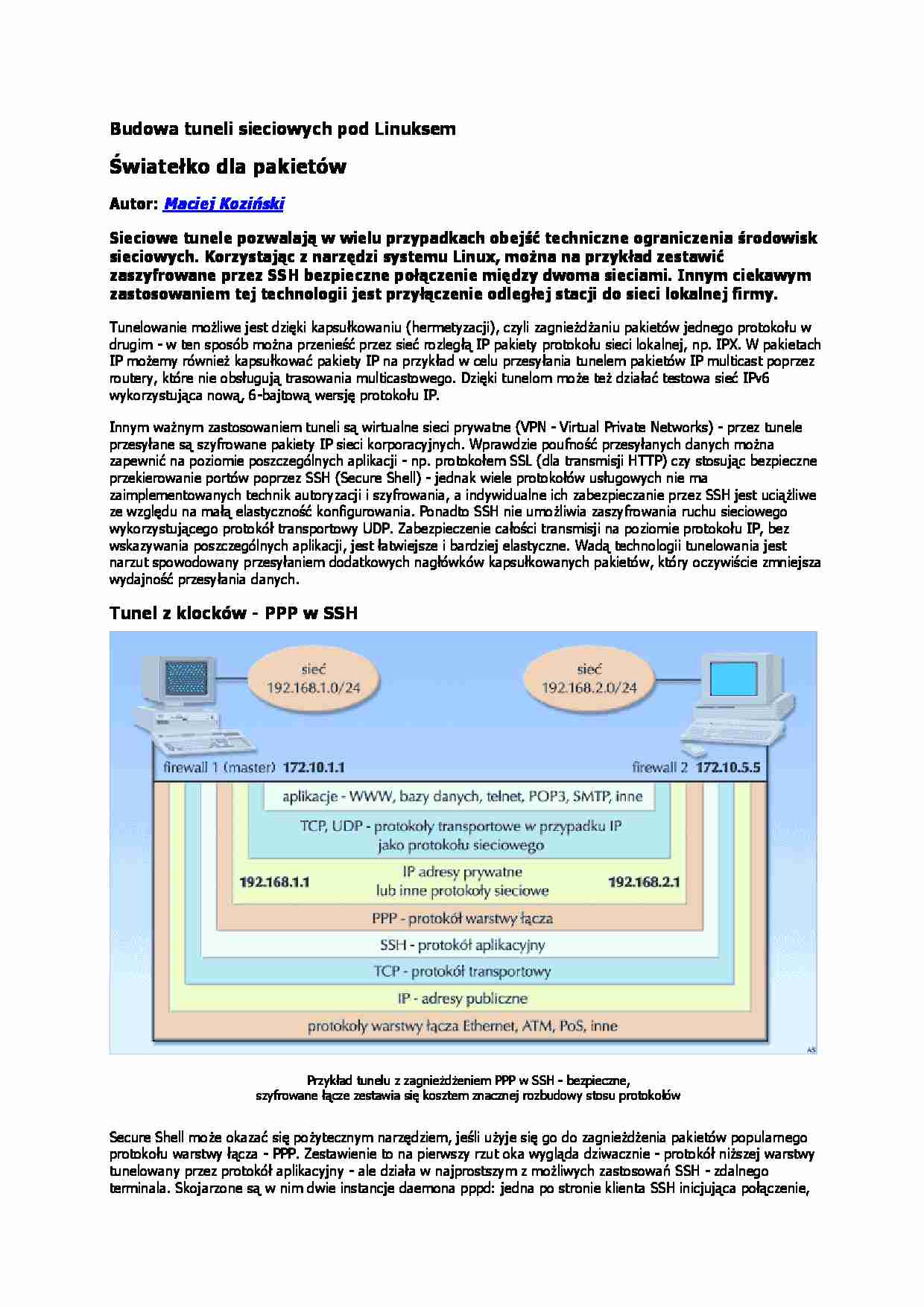

Budowa tuneli sieciowych pod Linuksem Światełko dla pakietów Autor: Maciej Koziński Sieciowe tunele pozwalają w wielu przypadkach obejść techniczne ograniczenia środowisk sieciowych. Korzystając z narzędzi systemu Linux, można na przykład zestawić zaszyfrowane przez SSH bezpieczne połączenie między dwoma sieciami. Innym ciekawym zastosowaniem tej technologii jest przyłączenie odległej stacji do sieci lokalnej firmy. Tunelowanie możliwe jest dzięki kapsułkowaniu (hermetyzacji), czyli zagnieżdżaniu pakietów jednego protokołu w drugim - w ten sposób można przenieść przez sieć rozległą IP pakiety protokołu sieci lokalnej, np. IPX. W pakietach IP możemy również kapsułkować pakiety IP na przykład w celu przesyłania tunelem pakietów IP multicast poprzez routery, które nie obsługują trasowania multicastowego. Dzięki tunelom może też działać testowa sieć IPv6 wykorzystująca nową, 6-bajtową wersję protokołu IP. Innym ważnym zastosowaniem tuneli są wirtualne sieci prywatne (VPN - Virtual Private Networks) - przez tunele przesyłane są szyfrowane pakiety IP sieci korporacyjnych. Wprawdzie poufność przesyłanych danych można zapewnić na poziomie poszczególnych aplikacji - np. protokołem SSL (dla transmisji HTTP) czy stosując bezpieczne przekierowanie portów poprzez SSH (Secure Shell) - jednak wiele protokołów usługowych nie ma zaimplementowanych technik autoryzacji i szyfrowania, a indywidualne ich zabezpieczanie przez SSH jest uciążliwe ze względu na małą elastyczność konfigurowania. Ponadto SSH nie umożliwia zaszyfrowania ruchu sieciowego wykorzystującego protokół transportowy UDP. Zabezpieczenie całości transmisji na poziomie protokołu IP, bez wskazywania poszczególnych aplikacji, jest łatwiejsze i bardziej elastyczne. Wadą technologii tunelowania jest narzut spowodowany przesyłaniem dodatkowych nagłówków kapsułkowanych pakietów, który oczywiście zmniejsza wydajność przesyłania danych. Tunel z klocków - PPP w SSH Przykład tunelu z zagnieżdżeniem PPP w SSH - bezpieczne, szyfrowane łącze zestawia się kosztem znacznej rozbudowy stosu protokołów Secure Shell może okazać się pożytecznym narzędziem, jeśli użyje się go do zagnieżdżenia pakietów popularnego protokołu warstwy łącza - PPP. Zestawienie to na pierwszy rzut oka wygląda dziwacznie - protokół niższej warstwy tunelowany przez protokół aplikacyjny - ale działa w najprostszym z możliwych zastosowań SSH - zdalnego terminala. Skojarzone są w nim dwie instancje daemona pppd: jedna po stronie klienta SSH inicjująca połączenie, druga wywołana zdalnie na serwerze SSH. Zobaczmy, jak można zestawić prywatne, szyfrowane łącze PPP między

(…)

…" stację sieciową.

Uzyskujemy w ten sposób "mobilną" stację - zapewniamy jej stały adres IP niezależnie od aktualnego jej położenia i

przydzielanego adresu IP. Ma to oczywiście znaczenie wszędzie tam, gdzie dostęp do zasobów jest możliwy tylko z

określonych adresów IP. Od strony fizycznej metoda hermetyzacji pakietów różni się bardzo od opisanej wcześniej.

Nie ma w niej zagnieżdżonych ramek protokołu…

... zobacz całą notatkę

Komentarze użytkowników (0)